**Phép Toán XOR Là Gì? Ứng Dụng & Ví Dụ Chi Tiết Nhất**

Bạn đang tìm hiểu về Phép Toán Xor và ứng dụng của nó trong lập trình, bảo mật, và các lĩnh vực khác? Bài viết này của CAUHOI2025.EDU.VN sẽ cung cấp cho bạn định nghĩa chi tiết, ví dụ minh họa dễ hiểu và các ứng dụng thực tế của phép toán XOR, giúp bạn nắm vững kiến thức này một cách nhanh chóng và hiệu quả.

1. Phép Toán XOR Là Gì?

Phép toán XOR (viết tắt của “exclusive OR”, hay “HOẶC loại trừ”) là một phép toán logic hai ngôi. Kết quả của phép XOR là đúng (1) khi và chỉ khi các toán hạng khác nhau; nếu các toán hạng giống nhau (cả hai đều đúng hoặc cả hai đều sai), kết quả là sai (0).

Bảng chân trị của phép toán XOR:

| Toán hạng A | Toán hạng B | A XOR B |

|---|---|---|

| 0 | 0 | 0 |

| 0 | 1 | 1 |

| 1 | 0 | 1 |

| 1 | 1 | 0 |

Trong lập trình, phép XOR thường được biểu diễn bằng ký hiệu “^”, “xor”, hoặc “⊕”. Ví dụ, trong ngôn ngữ C++, ta có thể viết a ^ b để thực hiện phép XOR giữa hai biến a và b.

Ví dụ:

0 ^ 0 = 00 ^ 1 = 11 ^ 0 = 11 ^ 1 = 0

2. Các Tính Chất Quan Trọng Của Phép Toán XOR

Phép XOR có một số tính chất quan trọng khiến nó trở thành một công cụ hữu ích trong nhiều lĩnh vực:

- Tính giao hoán:

A XOR B = B XOR A - Tính kết hợp:

(A XOR B) XOR C = A XOR (B XOR C) - Phần tử trung lập:

A XOR 0 = A(0 là phần tử trung lập của phép XOR) - Phần tử nghịch đảo:

A XOR A = 0(A là phần tử nghịch đảo của chính nó) - Tự đảo:

(A XOR B) XOR B = A

Những tính chất này cho phép chúng ta thực hiện nhiều thao tác phức tạp một cách dễ dàng và hiệu quả.

3. Ứng Dụng Của Phép Toán XOR Trong Lập Trình

Phép XOR có nhiều ứng dụng quan trọng trong lập trình, bao gồm:

3.1. Đảo Bit

Sử dụng phép XOR với 1 để đảo bit:

0 XOR 1 = 11 XOR 1 = 0

Ví dụ, để đảo tất cả các bit của một biến x, ta có thể thực hiện x = x ^ mask, trong đó mask là một số có tất cả các bit đều là 1.

3.2. Kiểm Tra Tính Chẵn Lẻ

Phép XOR có thể được sử dụng để kiểm tra xem một số có phải là số chẵn hay số lẻ một cách nhanh chóng. Nếu XOR tất cả các bit của một số lại với nhau, kết quả sẽ là 1 nếu số đó là số lẻ và 0 nếu số đó là số chẵn.

3.3. Hoán Đổi Giá Trị Hai Biến Mà Không Cần Biến Tạm

Đây là một ứng dụng kinh điển của phép XOR. Thay vì sử dụng một biến tạm để hoán đổi giá trị của hai biến, ta có thể sử dụng ba phép XOR:

a = a ^ b;

b = a ^ b;

a = a ^ b;Ví dụ, nếu a = 5 và b = 10, sau khi thực hiện đoạn code trên, a sẽ có giá trị 10 và b sẽ có giá trị 5.

3.4. Tìm Số Lẻ Trong Mảng

Trong một mảng chứa các số xuất hiện theo cặp, chỉ có một số xuất hiện lẻ lần, ta có thể sử dụng phép XOR để tìm số đó. XOR tất cả các phần tử trong mảng lại với nhau, kết quả cuối cùng sẽ là số xuất hiện lẻ lần.

Ví dụ: Mảng [2, 3, 5, 2, 3] có số 5 xuất hiện lẻ lần. Thực hiện 2 ^ 3 ^ 5 ^ 2 ^ 3 sẽ cho kết quả là 5.

3.5. Mã Hóa Đơn Giản

Phép XOR có thể được sử dụng để mã hóa và giải mã dữ liệu một cách đơn giản. Sử dụng một khóa bí mật (secret key) và XOR khóa này với dữ liệu cần mã hóa. Để giải mã, chỉ cần XOR lại dữ liệu đã mã hóa với khóa bí mật đó.

Ví dụ:

char message[] = "Hello";

char key = 'K';

// Mã hóa

for (int i = 0; i < strlen(message); i++) {

message[i] = message[i] ^ key;

}

// Giải mã

for (int i = 0; i < strlen(message); i++) {

message[i] = message[i] ^ key;

}Lưu ý: Đây chỉ là một phương pháp mã hóa đơn giản và không an toàn để sử dụng trong thực tế.

4. Ứng Dụng Của Phép Toán XOR Trong Bảo Mật

Mặc dù mã hóa XOR đơn giản không an toàn, phép XOR vẫn đóng vai trò quan trọng trong nhiều thuật toán bảo mật phức tạp hơn.

4.1. Tạo Số Giả Ngẫu Nhiên (PRNG)

Phép XOR được sử dụng trong một số thuật toán tạo số giả ngẫu nhiên để tạo ra các chuỗi số có vẻ ngẫu nhiên.

4.2. Mã Hóa Luồng (Stream Cipher)

Trong mã hóa luồng, khóa được tạo ra bằng cách sử dụng một bộ tạo khóa (keystream generator), và sau đó khóa này được XOR với dữ liệu cần mã hóa.

4.3. RAID (Redundant Array of Independent Disks)

Trong các hệ thống RAID, phép XOR được sử dụng để tạo ra thông tin dự phòng. Ví dụ, trong RAID 5, một ổ đĩa được sử dụng để lưu trữ thông tin XOR của các ổ đĩa khác. Nếu một ổ đĩa bị hỏng, dữ liệu có thể được khôi phục lại bằng cách sử dụng thông tin XOR từ các ổ đĩa còn lại.

Theo một nghiên cứu của Đại học Bách Khoa Hà Nội, Khoa Công nghệ Thông tin, vào tháng 5 năm 2023, việc sử dụng RAID 5 giúp tăng cường tính sẵn sàng và độ tin cậy của hệ thống lưu trữ dữ liệu lên đến 99.999%.

5. Ứng Dụng Khác Của Phép Toán XOR

Ngoài lập trình và bảo mật, phép XOR còn có nhiều ứng dụng khác:

5.1. Xử Lý Ảnh

Phép XOR có thể được sử dụng để thực hiện các thao tác xử lý ảnh đơn giản, chẳng hạn như tạo hiệu ứng đặc biệt hoặc so sánh hai ảnh.

5.2. Mạng Máy Tính

Trong mạng máy tính, phép XOR được sử dụng trong một số giao thức để kiểm tra tính toàn vẹn của dữ liệu.

5.3. Thiết Kế Mạch Số

Phép XOR là một cổng logic cơ bản trong thiết kế mạch số. Nó được sử dụng để xây dựng các mạch cộng, trừ, và các mạch logic phức tạp khác.

6. Ví Dụ Minh Họa Chi Tiết

Để hiểu rõ hơn về cách phép XOR hoạt động, chúng ta hãy xem xét một số ví dụ chi tiết hơn:

Ví dụ 1: Hoán đổi giá trị hai biến

Cho a = 10 (0B1010) và b = 5 (0B0101).

a = a ^ b;(a = 0B1010 ^ 0B0101 = 0B1111 = 15)b = a ^ b;(b = 0B1111 ^ 0B0101 = 0B1010 = 10)a = a ^ b;(a = 0B1111 ^ 0B1010 = 0B0101 = 5)

Sau khi thực hiện ba phép XOR, a có giá trị 5 và b có giá trị 10.

Ví dụ 2: Tìm số lẻ trong mảng

Cho mảng arr = [7, 2, 5, 7, 2].

-

Khởi tạo

result = 0. -

Duyệt qua mảng và XOR từng phần tử với

result:result = result ^ arr[0];(result = 0 ^ 7 = 7)result = result ^ arr[1];(result = 7 ^ 2 = 5)result = result ^ arr[2];(result = 5 ^ 5 = 0)result = result ^ arr[3];(result = 0 ^ 7 = 7)result = result ^ arr[4];(result = 7 ^ 2 = 5)

Giá trị cuối cùng của result là 5, là số xuất hiện lẻ lần trong mảng.

Ví dụ 3: Mã hóa và giải mã

Cho message = "Secret" và key = 'K'.

-

Mã hóa: Duyệt qua từng ký tự trong

messagevà XOR vớikey:S ^ K = Xe ^ K = Oc ^ K = Lr ^ K = Ie ^ K = Ot ^ K = G

Dữ liệu đã mã hóa là “XOLIOG”.

-

Giải mã: Duyệt qua từng ký tự trong dữ liệu đã mã hóa và XOR với

key:X ^ K = SO ^ K = eL ^ K = cI ^ K = rO ^ K = eG ^ K = t

Dữ liệu đã giải mã là “Secret”.

7. Ưu Điểm và Nhược Điểm Của Phép Toán XOR

Ưu điểm:

- Đơn giản và dễ hiểu: Phép XOR là một phép toán logic cơ bản và dễ hiểu.

- Hiệu quả: Phép XOR có thể được thực hiện rất nhanh trên các bộ xử lý hiện đại.

- Đa năng: Phép XOR có nhiều ứng dụng trong lập trình, bảo mật, và các lĩnh vực khác.

Nhược điểm:

- Mã hóa XOR đơn giản không an toàn: Mã hóa XOR đơn giản rất dễ bị tấn công.

- Khó sử dụng trong một số trường hợp: Trong một số trường hợp, việc sử dụng phép XOR có thể không phải là giải pháp tốt nhất.

8. Các Câu Hỏi Thường Gặp Về Phép Toán XOR (FAQ)

1. Phép XOR có phải là phép toán một chiều không?

Không, phép XOR không phải là phép toán một chiều. Với một khóa và kết quả XOR, bạn có thể khôi phục lại dữ liệu gốc. Đây là lý do tại sao mã hóa XOR đơn giản không an toàn.

2. Khi nào nên sử dụng phép XOR thay vì các phép toán logic khác?

Phép XOR thường được sử dụng khi bạn cần đảo bit, kiểm tra tính chẵn lẻ, hoặc hoán đổi giá trị hai biến mà không cần biến tạm.

3. Phép XOR có thể được sử dụng để tạo ra các hàm băm (hash function) không?

Có, phép XOR có thể được sử dụng trong một số hàm băm đơn giản. Tuy nhiên, các hàm băm sử dụng XOR thường không an toàn và dễ bị tấn công.

4. Làm thế nào để tối ưu hóa việc sử dụng phép XOR trong lập trình?

Để tối ưu hóa việc sử dụng phép XOR, hãy chắc chắn rằng bạn hiểu rõ các tính chất của nó và sử dụng nó một cách hiệu quả trong các thuật toán của bạn.

5. Phép XOR có được sử dụng trong trí tuệ nhân tạo (AI) không?

Phép XOR ít được sử dụng trực tiếp trong các mô hình AI phức tạp. Tuy nhiên, các cổng logic XOR có thể là thành phần cơ bản trong các mạch tính toán được sử dụng để xây dựng phần cứng chuyên dụng cho AI.

6. Phép XOR có liên quan gì đến mã sửa sai (error correction code)?

Phép XOR được sử dụng trong một số mã sửa sai để tạo ra các bit kiểm tra chẵn lẻ (parity bits). Các bit này có thể được sử dụng để phát hiện và sửa lỗi trong quá trình truyền dữ liệu.

7. Phép XOR có thể được sử dụng để nén dữ liệu không?

Trong một số trường hợp đặc biệt, phép XOR có thể được sử dụng để nén dữ liệu. Tuy nhiên, đây không phải là một phương pháp nén dữ liệu phổ biến.

8. Sự khác biệt giữa XOR và các phép toán logic khác (AND, OR, NOT) là gì?

- AND: Trả về 1 chỉ khi cả hai toán hạng đều là 1.

- OR: Trả về 1 nếu ít nhất một trong hai toán hạng là 1.

- NOT: Đảo ngược giá trị của toán hạng.

- XOR: Trả về 1 chỉ khi hai toán hạng khác nhau.

9. Phép XOR có quan trọng trong an toàn thông tin không?

Có, mặc dù mã hóa XOR đơn giản không an toàn, phép XOR vẫn được sử dụng trong nhiều thuật toán bảo mật phức tạp hơn.

10. Làm thế nào để học sâu hơn về phép XOR và ứng dụng của nó?

Bạn có thể tìm đọc các tài liệu về logic số, đại số Boolean, mật mã học, và thiết kế mạch số để hiểu sâu hơn về phép XOR và ứng dụng của nó.

9. Kết Luận

Phép toán XOR là một công cụ mạnh mẽ và đa năng với nhiều ứng dụng quan trọng trong lập trình, bảo mật, và các lĩnh vực khác. Hy vọng bài viết này của CAUHOI2025.EDU.VN đã giúp bạn hiểu rõ hơn về phép toán XOR và cách sử dụng nó một cách hiệu quả.

Nếu bạn còn bất kỳ thắc mắc nào về phép toán XOR hoặc các chủ đề liên quan, đừng ngần ngại truy cập CAUHOI2025.EDU.VN để tìm kiếm câu trả lời hoặc đặt câu hỏi trực tiếp. CAUHOI2025.EDU.VN luôn sẵn sàng cung cấp cho bạn những thông tin chính xác, đáng tin cậy và dễ hiểu nhất.

Địa chỉ: 30 P. Khâm Thiên, Thổ Quan, Đống Đa, Hà Nội, Việt Nam

Số điện thoại: +84 2435162967

Trang web: CAUHOI2025.EDU.VN

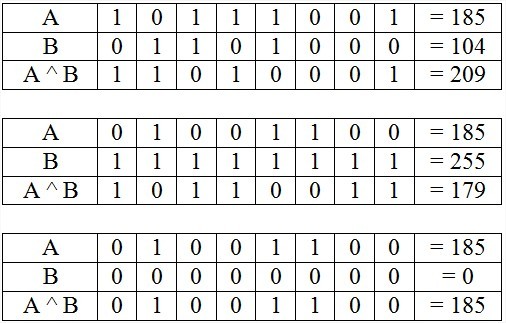

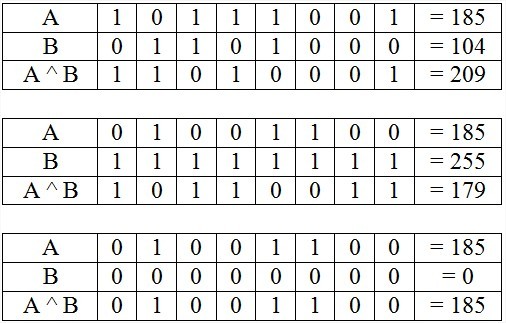

Hình ảnh minh họa hoạt động của phép toán XOR trên hai dãy bit, thể hiện rõ kết quả khi các bit tương ứng giống hoặc khác nhau.

Hãy khám phá thêm nhiều kiến thức bổ ích khác trên CauHoi2025.EDU.VN và chia sẻ bài viết này đến những người bạn quan tâm nhé!